Um die Arbeit mit OTP Passwörtern und deren Einrichtung zu erleichtern, empfehlen sich QR-Codes. Diese kann man natürlich als Grafik generieren und speichern um sie immer wieder zu nutzen, um in entsprechenden Apps und Applikationen das jeweilige Profil anzulegen.

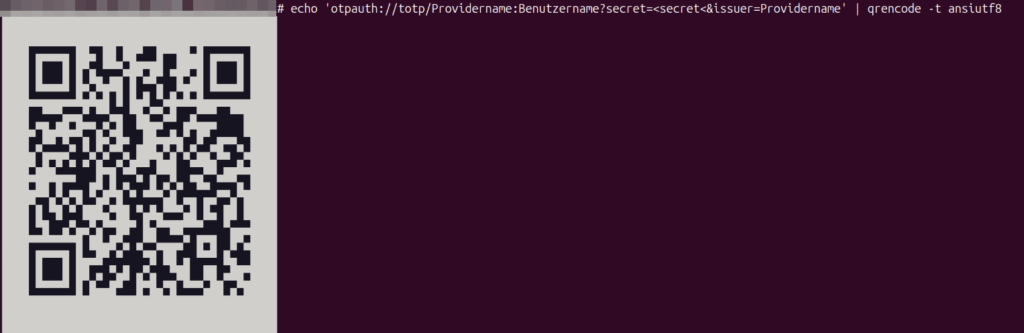

Manchmal kann es jedoch nützlich sein, einen mit Android und iOS kompatiblen QR-Code auf der Kommandozeile zu generieren, den man dann auch im Textformat z. B. in Passwortdatenbanken speichern kann.

echo 'otpauth://totp/Providername:Benutzername?secret=<secret>&issuer=Providername' | qrencode -t ansiutf8

Die otpauth-URL kann dabei mit weiteren Einstellungen gespickt werden, sofern nötig. In meinem Anwendungsfall genügen die Standardeinstellungen zu Code-Länge (6 Stellen), Ablaufzeit des Codes (30 Sekunden) sowie Hashing-Algorithmus (SHA1).